天融信运维审计TA-SAG

- 产品品牌 天融信

- 产品型号 运维审计TA-SAG

- 产品描述

由于设备众多、系统操作人员复杂等因素,导致越权访问、误操作、资源滥用、疏忽泄密等时有发生。黑客的恶意访问也有可能获取系统权限,闯入部门或企业内部网络,造成不可估量的损失。终端的账号和口令的安全性,也是...

由于设备众多、系统操作人员复杂等因素,导致越权访问、误操作、资源滥用、疏忽泄密等时有发生。黑客的恶意访问也有可能获取系统权限,闯入部门或企业内部网络,造成不可估量的损失。终端的账号和口令的安全性,也是安全管理中难以解决的问题。如何提高系统运维管理水平,满足相关法规的要求,防止黑客的入侵和恶意访问,跟踪服务器上用户行为,降低运维成本,提供控制和审计依据,越来越成为内部网络控制中的核心安全问题。

《信息安全等级保护管理办法》、《涉及国家秘密的信息系统分级保护管理规范》、《企业内部控制基本规范》、《萨班斯法案》等安全法规,也要求信息系统采用强制访问控制手段,做到能够控制、限制和追踪用户的行为,判定用户的行为是否对企业内部网络的安全运行带来威胁。

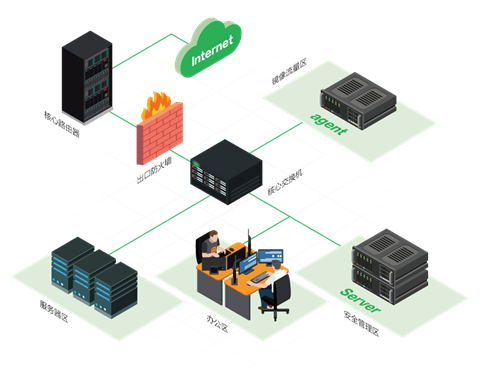

网络卫士运维审计系统应用了目前先进的技术作为支持,针对企业内部网络设备和服务器进行保护,对此类资产的常用访问方式进行监控和审计,实现对用户行为的控制、追踪、判定,满足企业内部网络对安全性的要求。

产品特点:

树形无限级分组

支持主账号、被管资源、角色的分组管理,分组可以树形方式展现,不限制分组层级数量。

支持证书

主账号支持证书认证,也可以和其他认证方式结合,做组合认证,提高访问的安全性。例如,静态口令、证书、智能卡、各种人体特征(指纹、视网膜等)、动态令牌等等。账号自动搜集

支持丰富的被管资源类型,包括:Linux/Unix主机、Windows主机、网元、交换机、路由器、防火墙、安全设备、数据库等。能够自动收集被管资源的账号,并进行资源账号的统一管理。

结合Radius服务器

网络设备可以将网络卫士运维审计系统作为3A认证服务器,并通过密码策略来控制设备的密码强度,还可以设置密码变更计划,便于网络设备的账号、认证、授权管理,满足SOX法案的要求。

4A系统无缝拓展

网络卫士运维审计系统,是从4A解决方案中抽象出来的产品,提供最便捷的4A项目集成方案。以先进的软件系结构、清晰合理的模块划分实现对多种4A项目和非4A项目用户场景的适用性

CA兼容性

支持与CA系统兼容,可以通过二次开发实现与CA进行帐户管理;

访问控制策略

将访问控制配置抽象成四个策略:主机命令策略、访问时间策略、客户端地址策略、访问锁定策略,简化用户的配置和使用。

密码自动变更计划

支持所有被管设备的密码自动变更,密码变更可以根据密码策略的要求进行变更,变更的密码符合密码策略中关于密码强度的要求.

产品功能:

单点登录

用户登录网络卫士运维审计系统后,能直观展现所有授权资源,并且访问资源时不用再次认证,避免频繁的登录和退出操作。单点登录可以实现与用户授权管理的无缝链接,可以通过对用户、角色、行为和资源的授权,增加对资源的保护和对用户行为的监控及审计。

集中账号管理

通过建立集中账号管理,可以实现账号与具体的自然人相关联。通过这种关联,可以实现多级的用户管理和细粒度的用户授权。而且,还可以实现针对自然人的行为审计,以满足实名审计的需要。

身份认证

网络卫士运维审计系统为用户提供统一的认证接口,能够采用更加安全的认证模式,包括静态密码、双因素、一次性口令和生物特征等多种认证方式。而且可以方便地与第三方认证服务对接。

资源授权

网络卫士运维审计系统可以对用户、角色、行为和资源进行授权,系统不但能够授权用户可以访问什么资源这样基于应用边界的粗粒度授权,还可以限制用户的在系统内的操作行为,以及在什么时间进行操作等的细粒度授权。

访问控制

细粒度的命令策略是命令的集合,可以是一组可执行命令,也可以是一组非可执行的命令,该命令集合用来分配给具体的用户,来限制其操作行为。

操作审计

系统支持对如下协议进行审计:Telnet、FTP、SSH、RDP(Windows Terminal)、X windows、VNC等。

典型案例:

内部网络行为管理

严重的攻击来自系统内部(80%来自内部攻击),网络卫士运维审计系统主要应用于内 部用户行为管理,对各种途径的网络设备及服务器的访问方式进行监控,支持 Telnet、FTP、SSH、RDP,X windows等,保证内部用户的操作和行为可控、可视、可管理、可跟踪、可鉴定,防止内部人员对机密资料的非法获取和使用,保护企 事业单位的核心机密。

对网络设备的管理

网络边界安全设备是企事业单位网络安全防护系统的重要组成部分,网络边界安全设备的安全策略,对企事业单位的内部网络安全起着非常重要的作用。目前关键网络边界安全设备,主要来自于国外巨头和国内领先公司,这些公司一般都 提供先进的CLI功能,管理员可以通过SSH和串口,对网络边界安全设备(如交 换机、防护墙、VPN等)进行安全策略配置。但是,目前没有可靠办法保证系统管理员安全策略配置行为的有效性、合法性以及一致性,一般都通过行政手段,让系统管理员记录安全策略配置过程,这是存在严重的安全隐患的。网络卫士运维审计系统系统提供网关部署方式,可以记录系统管理员对网络边界安全设备的配置过程,保证安全策略的一致性,其生成的日志系统,可以方便地集成到企事业单位现有的安全策略管理架构中。

对黑客行为的防范

黑客常常通过各种非法手段(如:社会工程、恶意程序、系统设置漏洞、缓冲区溢出程序等)获取用户权限,然后使用该权限登录系统。网络卫士运维审计系统系统可以记录该黑客的操作过程,对于事后查证和数据恢复,有很好的实用价值。网络卫士运维审计系统系统还可以通过地址绑定功能对黑客行为进行限制,即使黑客取得系统权限,也不能对系统做任何操作。

替代KVM等的应用

现在很多用户采用KVM over IP、PC Anywhere、并行审计等来进行服务器运维的管理。KVM只是简单的键盘、显示器、鼠标的物理集中,没有任何账号、认证、审计的管理功能。采用PC Anywhere、Dameware等远程管理工具,并通过集中设 置的服务器进行集中管理,虽然能减少跑腿,但是只能控制windows主机,对于网络设备、UNIX系统、数据库等就无能为力了。追其根源,这些工具只是局域网 中的桌面远程管理工具,用户服务器等资源的管理是力所不及的。并行审计的缺点就更突出了,完全没有集中管控的功能和作用,只能记录一些流量不大的操作,一旦侦听的流量过大就会丢包,而且对于加密协议和图形协议,也是完全没有办法起作用。

所以,还在使用上述三类方法来管理服务器资源的用户,切换到网络卫士运维审计系统看可以明显提高工作效率和信息资源的安全性。