互普威盾终端准入管理系统ViaAccess-NAC

- 产品品牌 互普威盾

- 产品型号 ViaAccess-NAC

- 产品描述

互普准入控制系统是互普公司推出的一款对网络中的非法接入进行管理控制的硬件产品,支持802.1x、ARP等准入控制技术,能够支持自动发现网络中的外来接入设备,在非法计算机接入时产生报警提醒管理人员,也可...

简述

互普准入控制系统是互普公司推出的一款对网络中的非法接入进行管理控制的硬件产品,支持802.1x、ARP等准入控制技术,能够支持自动发现网络中的外来接入设备,在非法计算机接入时产生报警提醒管理人员,也可设置策略及时阻断非法接入,支持入网认证和设备安全性检查,并能够通过对通讯方向、IP地址范围、网络端口范围的设置限制接入计算机使用网络的权限,有效防止非法计算机违规入网获取重要资源,或对网络中的合法计算机产生病毒传播、恶意攻击等各种威胁。

从案例说起:

案例一:某大型上市公司

内网环境:2000多台终端,ERP、OA系统,已经建立AD域进行策略管理

存在问题:1、公司业务量大,经常有人员来访,无法及时有效管理来宾的网络使用行为

2、很多电脑没有加入到域从而规避管理

3、很多电脑没有安装杀毒软件或者安装了但没有及时更新病毒库

4、网络中没有部署补丁服务器,不少设备无法更新软件补丁,存在安全漏洞和隐患。

解决方案:1、在网络拓朴结构中设置来宾区,允许访问利用单位网络访问Internet,但不能访问单位内网重要资源。

2、公司内部设备入网前必须进行安全性评估,提供一键式修复和智能化补丁系统,确保设备符合访问内网的

安全要求。

案例二:某IT企业

内网环境:终端配置高,已有一套桌面管理系统

现存问题:1、用户私自卸载桌面安全管理系统的客户端或者直接重新安装操作系统,规避管理

2、对于用户私自卸载客户端或者直接重装操作系统,网管人员只能再次手动安装桌面管理系统的客户端

解决方案:用NAC与桌面管理系统联动,不安装客户端将无法接入网络或者接入内网后自动重新安装客户端

利用终端准入管理系统将桌面管理纳入内网管理有机整体,提高管理绩效

案例三:某政府机关

内网环境:3000台左右终端,地理位置上分属多个区县机关

现存问题:终端分散,各分支机构存在大量的外来接入利用内网设备进入电子政务网,形成网络管理安全隐患

入网设备权限不清,内部不同机构的人员存在交叉访问的现象

网络管理比较乱,不能有效形成统计和汇审报表

解决方案:对需要接入内网的人员(设备)发放硬件U-Key,实行实名制入网管理

对网内授权设备发放设备证书,确保设备安全

规范权限管理,提供用户角色,不同角色拥有与身份相符的访问权限

形成整体规范的入网统计和审批机制

以上的解决方案均基于互普威盾准入控制管理系统得以实现,互普威盾准入控制管理系统是一款硬件设备,部署、维护方便,并且能和威盾内网安全管理系统有机集成,形成强大的网络综合管理架构。

从相关法律和行业法规说起:

《CTG-MBOSS安全规范体系V1.0》

为了进一步提高中国电信集团公司CTG-MBOSS的安全管理与技术控制水平,规范与指导CTG―MBOSS安全建设,中国电信集团公司在07年制定了《CTG-MBOSS安全规范体系》,其中对于终端安全做了详细的规定。

网络接入控制

终端及用户的身份认证

终端安全性检查与智能修复

网络授权访问控制

终端自身安全防护(补丁、主机防火墙、防病毒软件)

终端行为监控(非法外联、上网行为、应用软件)

《信息安全等级保护管理办法》

等级保护明确规定,从技术和管理两个方面入手共同完成信息系统的安全保护。与内网安全相关主要涵盖了

终端接入控制

边界完整性检查

主机身份鉴别

内网访问控制

安全审计

资产管理

介质管理

监控管理

恶意代码防范和系统安全管理等

《ISO 27001 信息安全管理体系》

ISO27001指出:

信息安全是通过实现组合控制获得的,以防止信息受到的各种威胁,确保业务连续性,使业务受到损害的风险减至最小,使投资回报和业务机会最大。

安全控制可以是策略、惯例、规程、组织结构和软件功能。

ISO27001中明确指出接入网络的管理规范和设备要求规范。

《SOX 萨班斯法案》

萨班斯法案对公司治理、内部控制及外部审计同时做出了严格的要求。

萨班斯法案覆盖了非常全面的管理层面,其中404条款(内部控制的管理评估)明确要求对企业内部进行控制规范要求。

按萨班斯法案信息安全提出了IT内控要求涉及到以下四个方面:

网络准入控制

补丁管理

配置管理

终端所遵从的检查

从内网安全事故的原因说起:

为了防止来自网络的威胁,部署防火墙、入侵检测等设备,但内网使用难以有效管理,重要资料的泄密往往给企事业单位带来损失和被动。

怎么样才能实现内网的安全管理?

将所有的设备都纳入到安全体系中,包括单位既有设备,包括外来临时设备;对内网实施安全准入管理,即NAC(全称:Network Adminssion Control 网络准入控制)

NAC(Network Adminssion Control 网络准入控制):本质功能在于验证内网设备的身份和是否合乎安全规范要求。符合要求的能够访问事先定义好的与之身份相符的内网资源,否则将被拒绝或者被隔离。

越是上规模的网络越要重视内网的安全管理。

技术实现上对NAC的分类:

纯软件方式的准入:基于ARP欺骗、微软NAP协议

与网络交换设备联动后的准入:802.1x、EOU、portal

基于设备的NAC:单台设备实现准入:串联、旁路方式

选择适合自己单位网络管理需要的NAC产品:

从单位网络的实际和管理需求出发,采用合适的产品,选择先进且成熟的解决方案,

基于ARP欺骗的虽然实现简单,造价低,但对网络安全有隐患,且不能适应规模网络的管理需求。

基于微软NAP协议则对正版化等有要求,并且需要DHCP环境,需要相应的运维支持。

基于架构的目前应用也比较多,性能有保证,

目前新兴的是基于设备的准入控制,特点是无客户端,运维和部署更方便。

对于网络安全设备,用户关心的是什么?

是稳定性和服务支持;是否能进行有效的全面管理。一个健全的准入控制管理系统应具备:

1、身份认证功能

2、引导入网功能

3、隔离和修复功能

4、访问控制和策略管理功能

5、报表、审计功能

NAC最重要的功能在于把网络中已有的安全系统(杀毒软件、补丁系统、桌面管理)有机地联系为一个整体,从而实现一体化的管理。概况地说,NAC应该是一个安全架构,是一个组合网内端点进行主动式防御的平台。

产品介绍

互普准入产品ViaAccess-NAC(终端准入管理系统)

专有linux平台的电信级硬件产品

ViaAccess-NAC准入功能说明

1、灵活有效的身份认证体系――员工与访客控制

灵活有效的身份认证体系――多样化身份认证系统

2、强大的安全检查、隔离与修复体系―― 国内最多的安检评估项

强大的安全检查、隔离与修复体系――快速安检体验

强大的安全检查、隔离与修复体系――严重违规设备立即隔离

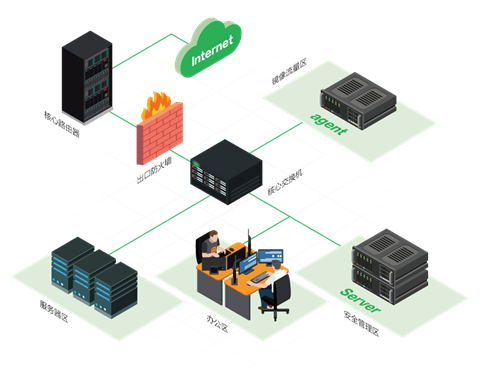

3、策略化的角色权限控制体系―― 安全域划分

策略化的角色权限控制体系―― 角色绑定安全域

策略化的角色权限控制体系――入网时间控制

ViaAccess-NAC的优势

国内最好的网络适应性

国内最丰富的安全检查项

最完善的引导入网架构

联动桌面管理系统共同打造内网整体安全

健壮的系统自身安全性

丰富的审计、通知与报表功能

系统功能描叙

802.1x接入认证管理;

未注册终端接入访问区域限制(vlan限制);

未安装杀毒软件等必备软件自动安装下载管理;

未打补丁终端接入限制;

运行不可信进程、服务、注册表终端接入限制;

未达到预定义安全级别的终端接入访问区域限制;

自定义终端安全接入必须的桌面运行安全环境。

系统功能特点:

802.1X接入认证支持市场主流交换机,支持无线AP的认证接入;

可以与用户现有域环境及LDAP服务器结合,实现身份认证;

纯硬件架构,不需要网络中额外提供radius服务器;

系统集成补丁服务器,不需要网络中额外提供WSUS设备;

ViaAccess-NAC典型案例:宁波市工商行政管理局

入网设备共约2500台,分布在下属的多个地县

采用策略路由方式进行准入控制

结合ukey实现人员与设备的双认证

国内第一个大规模无客户端模式部署的项目